在當今這個萬物互聯的數字時代,企業運營、遠程辦公與個人數據交換都高度依賴網絡。開放的公共互聯網環境,如咖啡館的Wi-Fi或酒店網絡,潛藏著數據竊聽、中間人攻擊和隱私泄露等諸多風險。虛擬專用網絡(Virtual Private Network, VPN)技術應運而生,它通過在公共網絡基礎設施上建立一條加密的、邏輯上的“專用隧道”,將地理上分散的用戶或網絡安全地連接起來,仿佛他們身處同一個私有的內部網絡之中。其核心價值在于,在享受公共網絡便捷與低成本的確保了通信的機密性、完整性與身份真實性。

VPN的安全技術體系主要由隧道技術、加密技術、身份認證與密鑰管理四大支柱構成。

1. 隧道技術:構建邏輯專用通道

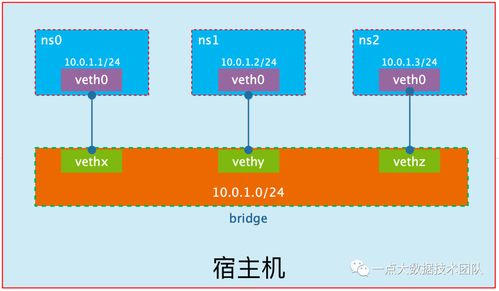

隧道技術是VPN的基石。它通過特定的封裝協議,將原始的數據包(稱為載荷)封裝在新的數據包頭部內,然后通過公共網絡進行傳輸。到達目的地后,再解封裝還原出原始數據。這個過程就像將一封機密信件(原始數據)裝入一個特制的、只有收件人才能打開的保險箱(新數據包頭),然后通過公共郵政系統(互聯網)寄送。常見的隧道協議包括:

- 第二層隧道協議(L2TP):通常不提供加密,需與IPsec結合使用。

- 第三層隧道協議(如IPsec):工作在網絡層,能保護整個IP數據包,是站點到站點VPN的行業標準。

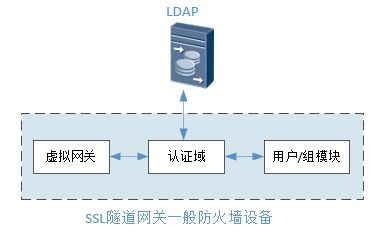

- 安全套接字層/傳輸層安全(SSL/TLS):工作在應用層與傳輸層之間,其衍生的SSL VPN因其無需安裝專用客戶端、直接通過瀏覽器即可使用的特性,在遠程訪問場景中極為流行。

2. 加密技術:確保數據機密性與完整性

加密是VPN安全的核心。即使數據被截獲,未經授權者也無法解讀其內容。VPN主要采用對稱加密與非對稱加密相結合的方式。

對稱加密(如AES, DES):加密與解密使用同一把密鑰,速度快捷,用于對實際傳輸的數據進行高速加密。

非對稱加密(如RSA, ECC):使用公鑰和私鑰配對,解決了密鑰在不安全信道上的分發難題。通常用于在會話初期安全地交換對稱加密的會話密鑰。

通過哈希函數(如SHA系列)生成消息驗證碼(HMAC),可以驗證數據在傳輸過程中是否被篡改,確保了數據的完整性。

3. 身份認證技術:確認連接者身份

嚴格的身份認證機制防止了未授權訪問。VPN系統會在建立連接前對用戶或設備的身份進行驗證。常見的認證方式包括:

- 預共享密鑰(PSK):雙方預先配置相同的密鑰,簡單但管理不便,安全性相對較低。

- 數字證書:基于公鑰基礎設施(PKI),由可信的證書頒發機構(CA)簽發,提供了高強度的身份綁定,是更安全的企業級選擇。

- 用戶名/密碼及雙因素認證(2FA):常與上述方式結合,尤其是SSL VPN用戶接入,進一步提升了安全性。

4. 密鑰管理:安全體系的動態維護

密鑰的安全管理與動態更新至關重要。IPsec使用互聯網密鑰交換(IKE)協議自動協商、創建和維護安全關聯(SA),包括加密算法、密鑰及其生命周期。定期或按流量更換密鑰能有效應對潛在的密鑰泄露風險,實現“前向保密”。

VPN的主要應用模式與安全考量

遠程訪問VPN:為遠程員工、移動辦公者提供訪問公司內部資源的加密通道。其安全重點在于強用戶認證和終端安全檢查(如檢查防病毒軟件狀態)。

站點到站點VPN:連接企業總部、數據中心與分支機構網絡,形成一個安全的廣域網。其安全重點在于網關設備的強度、算法的選擇以及網絡邊界防護的聯動。

挑戰與未來趨勢

盡管VPN技術成熟,但仍面臨挑戰:性能開銷、復雜配置、以及對新型高級持續性威脅(APT)的防護不足。未來趨勢正朝著更簡化、更智能、更零信任化的方向發展:

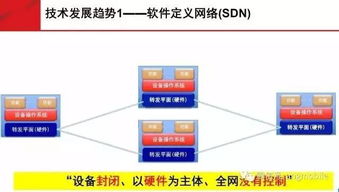

- 軟件定義廣域網(SD-WAN)與VPN融合:智能選路,優化性能與成本。

- 零信任網絡訪問(ZTNA):秉承“從不信任,始終驗證”原則,替代或補充傳統VPN,實現更細粒度的、基于身份的按需訪問,是下一代企業安全架構的關鍵。

- 后量子密碼學:為應對未來量子計算機的威脅,研究能抵御量子攻擊的新型加密算法,以保障VPN隧道的長期安全。

總而言之,VPN安全技術是網絡空間不可或缺的防御基石。它通過一系列精密的密碼學與網絡協議,在不可信的公共網絡上開辟出可信的通信空間。隨著技術演進,VPN正與零信任、SD-WAN等理念深度結合,持續演進,以更靈活、更強大的姿態,守護著數字世界的每一段關鍵連接。